Siempre que necesitamos mejorar nuestra privacidad en línea, a menudo recurrimos a dos opciones: VPNs o Tor. La mayoría de los usuarios de internet adoptarán la primera, mientras que individuos más expertos en tecnología emplearán una mezcla de ambas.

Pero en algunos casos, MixNet, otra solución de anonimato que aún no se ha adoptado ampliamente y que ofrece potentes características de privacidad, puede ser mejor. Entonces, ¿qué es? ¿Cómo funciona? ¿Y cómo se compara con Tor y las VPNs?

¿Qué es un MixNet?

MixNet es la abreviatura de Mix Network, una tecnología que ayuda a mantener la información enviada a través de internet privada y segura. Lo hace mezclando datos de diferentes fuentes antes de enviarlos a su destino. Esto dificulta que un externo encuentre la fuente y el destino de los datos.

Si bien la mayoría de los datos en internet están encriptados y su contenido protegido por protocolos como TLS y SSL, contienen metadatos que los externos pueden analizar y usar para identificar a los remitentes y receptores. Un MixNet implementa una mezcolanza de metadatos para proteger la privacidad de los usuarios.

¿Cómo funciona un MixNet?

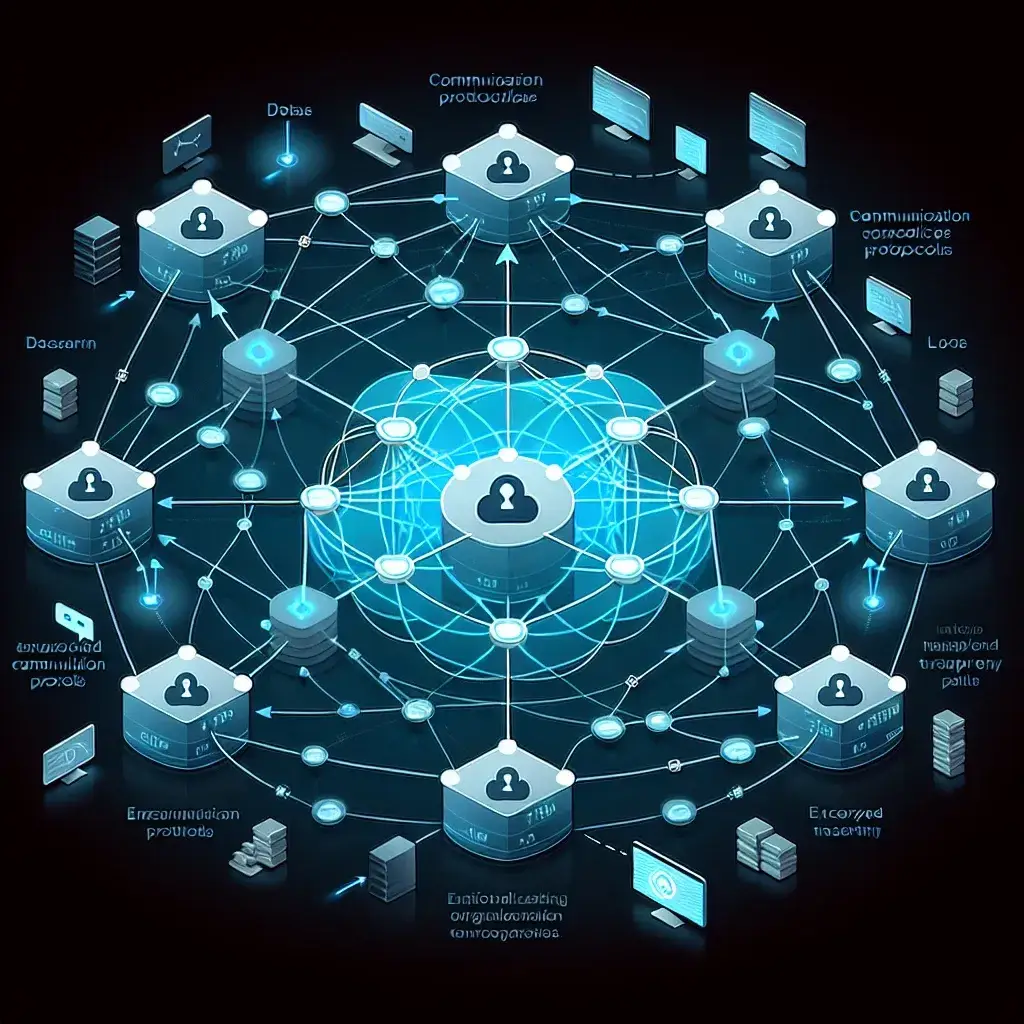

Un MixNet aplica protocolos que mezclan y revuelven datos de diferentes fuentes mientras los envía a través de una red de nodos interconectados. Mezcla metadatos como ubicación geográfica, IPs del remitente y receptor, tamaño del mensaje y tiempos de envío y recepción. Eso dificulta que un externo obtenga información significativa que podría ayudar a revelar la identidad de los usuarios o predecir el contenido de los datos.

Los MixNets están compuestos por dos componentes:

- PKI (Infraestructura de Clave Pública): El sistema que distribuye material de clave pública e información de conexión de red necesaria para operar el MixNet.

- Mixes: Rutas criptográficas que son parte de la red de mezcla. Reciben mensajes entrantes, aplican una transformación criptográfica y mezclan datos para evitar que los observadores vinculen mensajes entrantes y salientes.

El sistema PKI impulsa la red de mezclas, y si se ve comprometido, toda la red estará en riesgo porque el atacante puede reemplazar nodos con otros bajo su control, permitiéndoles hacerse cargo. Por eso, necesita ser descentralizado.

Las mezclas descomponen los datos en bits y los transforman en cifrados, resultando en una desvinculación bit a bit. El cifrado luego se retransmite a través de una cascada de mezclas (orden fijo de nodos) antes de llegar al destino. Además, las mezclas añaden latencia para prevenir ataques basados en patrones de sincronización.

Mientras que un nodo de mezcla es suficiente para abordar problemas de privacidad, corre el riesgo de ser un único punto de falla. Por lo tanto, se utilizan al menos tres mezclas, y cada nodo independiente proporciona una capa adicional de anonimato y contribuye a la resiliencia colectiva de la red.

MixNet vs. Tor

Tor es otra tecnología diseñada para mejorar la privacidad en línea que es más ampliamente adoptada. Sin embargo, utiliza un enfoque diferente para lograr el anonimato.

Mientras que un MixNet trabaja mezclando datos para dificultar la conexión del origen y el destino, Tor emplea una técnica conocida como onion routing, donde los datos se cifran en capas y se enrutan a través de una serie de relés operados por voluntarios antes de llegar a su destino.

Los relés en una red Tor solo funcionan para cifrar los datos con claves únicas sin saber de dónde proviene el tráfico ni hacia dónde se dirige. Cada capa de cifrado hace que sea difícil rastrear el origen y el destino.

Sin embargo, por diseño, Tor requiere nodos de salida: los relés finales en la red que descifran la última capa de cifrado y la envían al destino. Este factor introduce una preocupación de seguridad si los relés finales son maliciosos.

Los enfoques únicos para el anonimato en línea utilizados por MixNets y Tor resultan en diferentes fortalezas y debilidades. Por ejemplo, los MixNets son buenos para prevenir ataques de correlación temporal y confirmación, mientras que Tor es efectivo contra la identificación de sitios web y ataques Sybil.

Además, Tor es más resiliente debido a una red y base de usuarios más grandes, mientras que los MixNets tienen menor latencia debido a menos relés de red involucrados. La elección entre ambos depende de requisitos específicos, como el nivel de anonimato deseado, la tolerancia a la latencia y el tamaño de la red.

MixNet vs. VPN

Las VPNs (Redes Privadas Virtuales) son quizás las plataformas de anonimato y seguridad en línea más adoptadas, en parte debido a su facilidad de configuración y a una gran oferta de proveedores de servicios en el mercado.

Las VPNs crean un túnel cifrado entre el usuario y un servidor. El túnel cifra el tráfico de internet del usuario, ocultando sus datos personales, ubicación y actividad de navegación, y así previene que un externo lo intercepte.

Este enfoque es diferente a los MixNets, que transforman criptográficamente los datos en trozos antes de mezclarlos y pasarlos a través de múltiples relés para dificultar la conexión de los datos con las partes involucradas.

Las VPNs son efectivas en casos donde se desea ocultar la ubicación, conectar de manera segura a un Wi-Fi público, acceder a contenido restringido por región y mantener la privacidad general mientras se navega por internet. Sin embargo, como deben confiar en una infraestructura de servidores VPN centralizada, están sujetas a problemas de confianza y preocupaciones de privacidad.

Por otro lado, los MixNets son más efectivos en casos donde se necesitan un fuerte anonimato y protección de metadatos. También tienen menos latencia y una arquitectura más descentralizada que las VPNs, que dependen de servidores centralizados.

Limitaciones de los MixNets

Los MixNets también enfrentan varias limitaciones que pueden afectar su efectividad y practicidad…

- Latencia: El proceso de mezcla retrasa los mensajes antes de que se envíen. Aunque esto es esencial para prevenir ataques de correlación temporal, puede afectar la experiencia del usuario para aplicaciones en tiempo real que requieren interacciones de baja latencia.

- Problemas de escalabilidad de la red: A medida que aumenta el número de usuarios y mensajes, mantener los nodos de mezcla requeridos y gestionar el proceso se vuelve más complejo. La escalabilidad de la red puede ser un desafío, especialmente en aplicaciones a gran escala de los MixNets.

- Sobrecarga de ancho de banda: El proceso de mezcla aumenta el tamaño de los paquetes de datos, llevando a un mayor consumo de ancho de banda en comparación con la comunicación directa. Esto puede ser una preocupación para usuarios con ancho de banda limitado o aplicaciones que requieren transferencia de datos eficiente.

- Inconveniencia para el usuario: Los MixNets pueden requerir que los usuarios instalen software especializado o utilicen protocolos específicos, lo que podría dificultar su adopción generalizada. Interfaces amigables y una integración fluida son necesarias para fomentar la participación del usuario.

- Ataques Sybil: Los MixNets pueden ser vulnerables a ataques Sybil, donde un atacante crea muchos nodos falsos para ganar influencia sobre la red. Esto podría llevar a redirección de mensajes, manipulación o brechas de privacidad.

Aunque los MixNets ofrecen una fuerte protección de privacidad, sus limitaciones los hacen menos convenientes como opciones de privacidad en línea. Sin embargo, varias tecnologías emergentes están abordando estas limitaciones. Por ejemplo, HOPR utiliza redes P2P de nodos, lo que aumenta la escalabilidad, mientras que Nym organiza los nodos de mezcla en capas, formando una arquitectura que ofrece más escalabilidad sin comprometer el anonimato.

¿Deberías usar MixNets?

Si debes usar MixNets para mejorar tu privacidad en línea o no depende de tus necesidades específicas, tu disposición a tolerar la latencia y la sobrecarga de ancho de banda, y la compatibilidad de tus aplicaciones.

Los MixNets son adecuados si te preocupa particularmente mantenerte anónimo y tienes aplicaciones que no son sensibles al tiempo; pero son inadecuados si prefieres soluciones fáciles de usar o utilizas aplicaciones de comunicación en tiempo real. De cualquier manera, es importante evaluar cuidadosamente las ventajas, limitaciones y consideraciones antes de decidir si los MixNets son necesarios.

Deja una respuesta